Ihr Code wird nie gespeichert. Verarbeitung ausschließlich in EU-Rechenzentren. DSGVO-konform.

Zu unseren SicherheitsstandardsKI Security Scanner

DSGVO-konformes KI-Security-Scanning. OWASP Top 10, SARIF-Output für GitHub Security, Auto-Patch-Vorschläge. EU-gehostet, keine Datenspeicherung.

Krypto & Secrets

Kryptografie und Erkennung exponierter Secrets im Code.

Authentifizierung

Auth-Schwachstellen und typische Fehlkonfigurationen.

Injection-Erkennung

SQL, XSS und Command Injection, systematisch geprüft.

Supply Chain

Dependency-Audits und SBOM für nachvollziehbare Lieferketten.

SARIF-Ausgabe

Standardisiertes Security-Report-Format für Tools und CI.

CI-Integration

Befehl `security-ci` für automatisierte Security-Pipelines.

So funktioniert der 4-Phasen-Scan

Jeder Scan durchläuft vier spezialisierte Phasen. Jede Phase baut auf der vorherigen auf — von der Oberflächen-Erkennung bis zu verifizierten, umsetzbaren Findings mit Fix-Vorschlägen.

1/4 · Discovery

Der Scanner kartiert das gesamte Projekt: Verzeichnisstruktur, Dateitypen, Einstiegspunkte, Konfigurationsdateien und Dependency-Manifeste. Die Angriffsfläche wird identifiziert, bevor die Analyse beginnt.

Identifiziert: Quelldateien, Configs, package.json / pom.xml / requirements.txt, .env-Dateien, Dockerfiles

2/4 · Analysis

Tiefe statische Analyse gegen die OWASP Top 10 und gängige CWE-Muster. Das KI-Modell liest Code im Kontext — kein reines Pattern-Matching — und erkennt Logikfehler, die Regex-basierte Tools übersehen.

Abdeckung: OWASP A01–A10, Hardcoded Secrets, Insecure Deserialization, Path Traversal, SSRF

3/4 · Verification

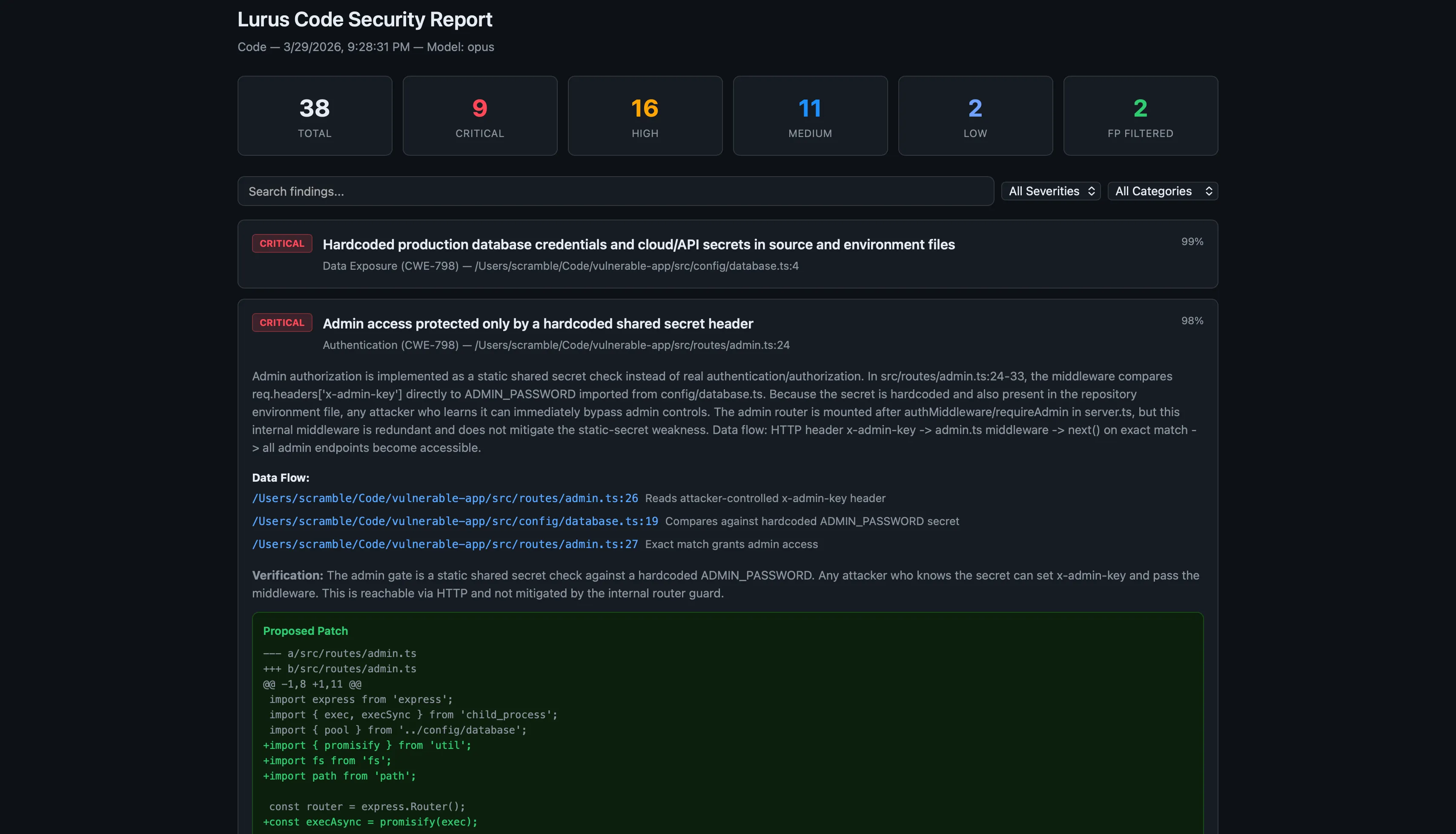

Jeder Fund wird gegen die gesamte Codebase gegengeprüft, um False Positives zu eliminieren. Der Verifier bestätigt die Ausnutzbarkeit und weist Schweregrade zu: Critical, High, Medium, Low oder Info.

Ergebnis: Nur verifizierte Findings, False-Positive-Rate <15%, Schweregrad-Zuordnung per CVSS

4/4 · Remediation

Für jeden bestätigten Fund erstellt der Scanner einen konkreten Fix-Vorschlag als Code-Diff. Vorschläge referenzieren die relevante CWE und enthalten eine kurze Erklärung der Schwachstelle.

Output: Fix-Diff, CWE-Referenz, Schweregrad, betroffene Datei + Zeilennummer

OWASP Top 10 Abdeckung

Der Lurus Code Security Scanner deckt alle 10 OWASP-Schwachstellen-Kategorien ab — ohne Konfiguration.

Broken Access Control

Fehlende Autorisierungsprüfungen, IDOR, Privilege Escalation

Cryptographic Failures

Schwache Cipher, Hardcoded Secrets, unsichere Key-Speicherung

Injection

SQL, NoSQL, Command, XSS, SSTI Injection-Vektoren

Security Misconfiguration

Standard-Credentials, offene CORS, ausführliche Fehlerseiten

Vulnerable Components

Veraltete Abhängigkeiten mit bekannten CVEs, SBOM-Lücken

Auth Failures

Schwache Passwörter, fehlende MFA, kaputtes Session Management

Data Integrity Failures

Unsignierte Updates, unsichere Deserialisierung

Logging Failures

Fehlende Security-Events, sensible Daten in Logs

SARIF & GitHub Security Tab

SARIF (Static Analysis Results Interchange Format) ist der Microsoft/GitHub-Standard für Security-Tooling. Lurus Code gibt standardmäßig SARIF aus — Findings erscheinen direkt im GitHub Security Tab, als Inline-PR-Annotierungen und in jedem SARIF-kompatiblen CI-Dashboard.

- Findings erscheinen als Inline-PR-Review-Kommentare auf den genauen Zeilen

- GitHub Security Tab zeigt alle offenen, archivierten und behobenen Alerts

- SARIF-Dateien werden ins Repository archiviert für Audit-Trails

- Kompatibel mit GitLab SAST, Azure DevOps und JetBrains Qodana

lurus security-ci --diff --format sarif --output results.sarif

CI/CD-Integration

Den Befehl security-ci in beliebige CI-Pipelines einbinden. Läuft headless, gibt Standard-Exit-Codes zurück und postet Findings direkt in den Pull Request.

- name: KI Security Scan

run: lurus security-ci --diff --fail-on high

env:

GITHUB_TOKEN: ${{ secrets.GITHUB_TOKEN }} Exit-Codes

DSGVO & EU-Compliance

Jedes Byte deines Quellcodes wird ausschließlich auf EU-gehosteter Infrastruktur verarbeitet. Nach Abschluss des Scans wird kein Code gespeichert. Ein Auftragsverarbeitungsvertrag (AVV) ist für Enterprise-Kunden verfügbar.

Nur EU-Verarbeitung

Alle KI-Inferenzen laufen auf Servern in Deutschland und Frankreich. Keine Daten gelangen in US- oder Nicht-EU-Infrastruktur.

Keine Datenspeicherung

Quellcode wird nach dem Scan sofort verworfen. Nichts wird geloggt, gecacht oder für das Modell-Training genutzt.

AVV verfügbar

Ein Auftragsverarbeitungsvertrag (Art. 28 DSGVO) ist für alle bezahlten Pläne verfügbar.

Regulierte Branchen

Erfüllt Anforderungen für Gesundheitswesen (MDR), Finanzen (DORA, PCI-DSS) und öffentliche Auftraggeber.

Häufig gestellte Fragen

Wie ist die False-Positive-Rate im Vergleich zu Snyk oder SonarQube?

Welche Programmiersprachen werden unterstützt?

Kann ich nur geänderte Dateien in einem Pull Request scannen?

lurus security-ci --diff werden nur die seit dem letzten Commit geänderten Dateien gescannt, oder --diff-base main zum Vergleich gegen einen bestimmten Branch. Das hält die Scan-Zeiten in CI kurz.Ist das Scanning DSGVO-konform?

Was ist der Unterschied zwischen lurus security-ci und dem /scan Slash-Command?

lurus security-ci ist der headless CI-Befehl — er beendet sich mit einem Status-Code und schreibt eine Report-Datei. /scan ist der interaktive Chat-Befehl — führt denselben Scan durch, streamt aber Ergebnisse ins Terminal und erlaubt Rückfragen zu jedem Fund.Code absichern

Finde Schwachstellen früh mit spezialisierten Scans und standardisierten SARIF-Reports.

Jetzt starten