Ihr Code wird nie gespeichert. Verarbeitung ausschließlich in EU-Rechenzentren. DSGVO-konform.

Zu unseren SicherheitsstandardsKI Coding Agent

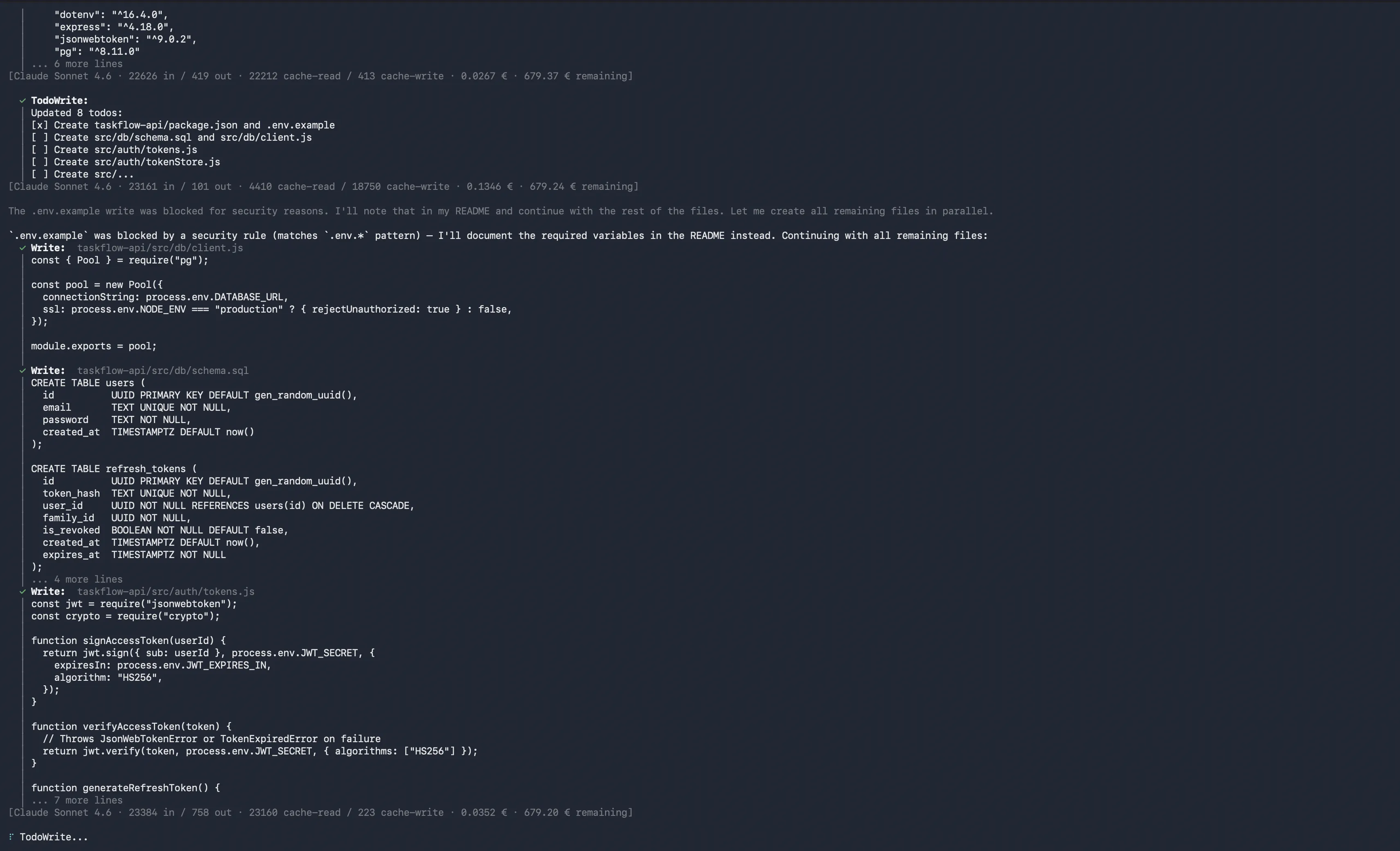

KI-Coding-Agent mit 4 Modi, 19+ Tools und Extended Thinking. Code schreiben, debuggen, planen und reviewen.

Agent-Modus

Voller Tool-Zugriff und autonomes Coden für komplexe Aufgaben.

Plan-Modus

Read-only Planung und Analyse ohne Änderungen am Code.

Ask-Modus

Schnelle Code-Fragen und Erklärungen ohne Dateiänderungen.

Debug-Modus

Strukturierter Debugging-Workflow von Reproduktion bis Fix.

Extended Thinking

Adaptive Schlussfolgerung mit konfigurierbarem Reasoning-Budget.

Vision & Bilder

Bildeingabe, Einfügen aus der Zwischenablage und visuelle Analyse.

Die 4 Agent-Modi im Detail

Modi können jederzeit mit /mode gewechselt werden. Jeder Modus gibt dem Agenten ein anderes Maß an Zugriff und Fokus — von vollständiger Ausführung bis hin zu nur-lesender Fragen-Beantwortung.

agent Voller Zugriff Agent-Modus

Der Standard-Modus. Der Agent liest Dateien, schreibt Code, führt Shell-Befehle aus und erledigt mehrstufige Workflows autonom. Ideal für die Implementierung von Features, das Beheben von Bugs oder vollständige Entwicklungszyklen von der Spec bis zum Test.

lurus "Behebe den Auth-Bug in user.service.ts und schreibe Unit-Tests" plan Read-only Plan-Modus

Nur-lesender Planungs-Modus. Der Agent erkundet die Codebase, erstellt strukturierte Implementierungspläne und generiert Todo-Listen — ohne eine einzige Datei zu ändern. Perfekt für Architekturentscheidungen, Refactoring-Strategien oder das Onboarding in eine neue Codebase.

/mode plan ask Q&A Ask-Modus

Nur-lesender Fragen-Modus. Stelle beliebige Fragen über deine Codebase und erhalte präzise, fundierte Antworten. Keine Dateiänderungen, keine Nebeneffekte. Ideal für Code-Walkthroughs, das Verstehen von Legacy-Code oder schnelle API-Nachfragen.

/mode ask debug Systematisch Debug-Modus

Systematischer Debugging-Modus. Der Agent folgt einem strukturierten Prozess: Problem reproduzieren, Ursache identifizieren, Fix vorschlagen, implementieren und verifizieren. Funktioniert mit IDE-Diagnostics und Inline-Fehlerkontext, wenn VS Code verbunden ist.

/mode debug 19+ eingebaute Tools

Alle Tools sind sofort verfügbar — ohne Plugins. Der Agent wählt automatisch das richtige Tool für die jeweilige Aufgabe aus.

Datei-Tools

ReadWriteEditMultiEditDeleteGlob Voller Dateisystem-Zugriff: lesen, erstellen, ändern und löschen. MultiEdit wendet mehrere Änderungen in einer einzigen atomaren Operation an.

Shell-Tools

BashBackground Processes Beliebige Shell-Befehle ausführen — Build-Tools, Test-Runner, Linter, Git. Der Hintergrund-Modus hält langlaufende Prozesse während der Session am Leben.

Browser-Tools

Headless ChromeScreenshotsDOM-Interaktion Vollständige Browser-Automatisierung via Chrome DevTools Protocol. Screenshots machen, Elemente anklicken und JavaScript-gerenderte Seiten testen — direkt aus dem Terminal.

Such-Tools

GrepGlobSemantische SucheWeb-Suche Exaktes Pattern-Matching mit Grep, Datei-Erkennung mit Glob und bedeutungsbasierte Code-Suche per Vektor-Embeddings — plus Brave Search für aktuelle Dokumentation.

Extended Thinking

Extended Thinking ermöglicht dem Modell, komplexe Probleme Schritt für Schritt durchzudenken, bevor es antwortet. Aktivieren mit /thinking — der Agent verwendet dann zusätzliche Tokens für interne Überlegungen.

Wann Extended Thinking sinnvoll ist

- Architekturentscheidungen mit vielen Abwägungen

- Debugging komplexer, dateiübergreifender Probleme

- Algorithm-Design und Performance-Optimierung

- Security Audit mit vielen Edge Cases

/thinking # Aktivieren /thinking off # Deaktivieren Praxisbeispiele

Neues Feature von Spec bis Tests

Gib dem Agenten eine Feature-Beschreibung. Er liest die bestehende Codebase, implementiert das Feature, schreibt Unit- und Integrationstests, führt sie aus und behebt Fehler — alles in einer Session.

- 1 Spec lesen & Codebase erkunden

- 2 Feature implementieren

- 3 Tests schreiben (Unit + Integration)

- 4 Tests ausführen & Fehler beheben

Legacy-Code-Migration

Mit Plan-Modus alle Abhängigkeiten und Auswirkungen kartieren. Dann in den Agent-Modus wechseln und die Migration Schritt für Schritt ausführen, mit automatischen Tests zur Verifikation jeder Änderung.

- 1 Plan-Modus: Abhängigkeiten analysieren

- 2 Migrationsplan erstellen

- 3 Agent-Modus: schrittweise ausführen

- 4 Tests verifizieren jede Änderung

Security Audit

Agent-Modus mit dem eingebauten Security Scanner kombinieren. Der Agent scannt auf Schwachstellen, erklärt jeden Fund im Kontext und patcht ihn optional mit deiner Genehmigung.

- 1 /scan für OWASP-Findings ausführen

- 2 Agent erklärt jeden Fund

- 3 Patches pro Schwachstelle vorschlagen

- 4 Mit Re-Scan verifizieren

Häufig gestellte Fragen

Ist es sicher, den Agent-Modus auf Produktions-Code auszuführen?

acceptEdits genehmigt nur Dateiänderungen automatisch, plan macht den Agenten vollständig read-only.Welchen Modus sollte ich für Code Reviews nutzen?

ask-Modus für schnelle Fragen zum bestehenden Code oder /review (erfordert lurus-code-review Plugin) für einen strukturierten Multi-Phasen-Review mit Findings und Vorschlägen.Wie unterscheidet sich Lurus Code von GitHub Copilot?

Kann ich einschränken, welche Dateien der Agent ändern darf?

/permissions lassen sich persistente Regeln setzen, oder starte mit --permission-mode acceptEdits um bei jedem Datei-Schreiben Bestätigung zu verlangen. Du kannst auch eine LURUS.md-Regel hinzufügen, die dem Agenten verbietet, bestimmte Verzeichnisse anzufassen.Lernt der Agent aus meiner Codebase?

/indexing on einen semantischen Index aufbauen. Er trainiert nicht auf deinem Code — alle Verarbeitungen erfolgen pro Session und kein Quellcode wird nach Ende der Session auf Lurus-Servern gespeichert.Bereit, intelligenter zu coden?

Tritt der Warteliste bei und nutze alle Modi, Tools und Extended Thinking in einer Oberfläche.

Jetzt starten